Miks üldse rünnatakse veebilehti ja kas mina olen sihtmärk?

Paljud arvavad, et minu veebilehega ei juhtu kunagi midagi, sest olen nii väike ja keegi ei märka. Tegelikkuse kasutavad küberkurjategijad erinevaid roboteid ja tehisintellekti lahendusi, et skaneerida veebilehti, millel on kas turvanõrkused, pole uuendanud pluginaid vms

Ründamiseks põhjusteks on

- Andmed, nt krediitkaardid, finantsinfo, tellimused, tehnoloogia

- Rahaline pool – soovitakse rünna

- Poliitilised või ideloogilised – näiteks vaenuliku riigi küberkurjategiojad soovivad teatud valdkonna kodulehed maha võtta või siis ära näostada.

Mis on kõige levinumad veebilehtede häkkimise meetodid praegu ja kuidas need toimivad?

Tavapärasemalt on kõige levinumad viisid on:

- Õngitsused ja social engineering – võetakse üle teie veebilehe kasutajakonto kas läbi õngitsuskirja abil või saadetakse rida mitmeid esialgu usaldusväärseid e-kirju, mille eesmärk on alustuseks usaldus võita.

- XSS ja SQL ründed, mille eesmärk on sisestada läbi nõrkuse kood või skript sinu veebilehele, mille abil kodulehelt infot, andmeid, sh kreedikaardi andmeid varastada ja muuta lehte vms. SQL abil rünnatakse eelkõge andmebaasi poolt, kus sisestatakse veebilehele SQL koodi. Eesmärk on jällegi tundliku infot kätte saada

- DDOS ründed – eesmärgiks on koormata veebileht üle päringutega ja takistada veebilehe kasutamist külastajate poolt ja teiseks takistada veebiäri toimimist.

- Pluginate ja teemade turvanõrkused – on samuti üks enimlevinumaid viise, sest tihtipeale ei uuendata pluginaid ja teemasid ning turvanõrkuste kaudu võib veebilehe üle võtta.

- Parooliründed – üks tavapäraseid viise, kus häkkerid proovivad süsteemi sisse murda kasutades nõrku või korduvkasutatavaid paroole, katsetades erinevaid kombinatsioone, kuni õige leidub (kasvõi 100 000 korda)

- DNS spoofing – muudetakse DNS kirjeid, et suunata kasutajad valele, pahatahtlikule veebisaidile, kus nende andmeid varastatakse või pahavara paigaldatakse. See mõjutab otseselt mainet ja veelgi rohkem müüki.

- Küpsised – häkkerid varastavad kasutaja küpsised, et omandada sisselogimissessioonid või muu tundlik info, kasutades sageli XSS-i või Man-in-the-Middle (MITM) rünnakuid.

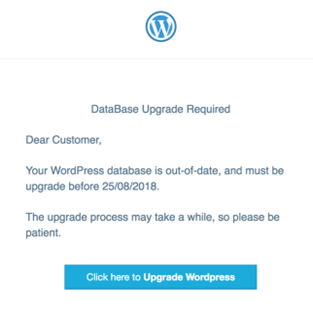

Sucuri veebiehelt näide õngitsuse kohta:

Millised on esimesed sammud, mida veebilehe omanik peaks tegema, et oma saiti kaitsta?

Esimesed sammud võiks olla

- Vaadata üle, kes pääsevad kodulehe ja veebimajutusele ligi. Näiteks kas seal on mõni vana koostööpartner, arendaja vms

- Vaadata üles, et kas on peal 2-astmeline autentimine sisselogimise, nt kasuta Wordfence

- Piira sisselogimiskatsete arvu endale vajalikule tasemele, nt 5 korda (wordfence)

- Vali usaldusväärne veebimajutuse pakkuja, nt veebimajutus.ee, kes aitab Sind viiruse avaldamisel ja informeerib, mitte ei jäta hätta.

- Tugevad ja unikaalsed paroolid, mis on vähemalt 15 tähemärki pikad. Kasuta kindlasti ka paroolihaldureid

- Tee regulaarselt pluginate, teemade ja teisi veebilehel vajaminevad uuendusi

- Tee regulaarselt varukoopiad või automatiseeri need

- Kasuta SSL-sertifikaate ja turvalist krüpteeritud andmesidet

- Räägi oma töötajatele, kuidas ära tunda õngitsusi ja rünnakuid. RIA on selleks teinud hea veebilehe – https://www.itvaatlik.ee/

Mida veel teha:

- Kasuta veebimajutus.ee poolset turvatöörista Patchstack

- Suurematel veebilehtedel DdoS kaitse, nt CloudFlare

- Tulemüüri kasutus – veebirakenduse tulemüürid (WAF) ja sisendandmete puhastamine: Blokeeri pahatahtlikud päringud enne, kui need jõuavad serverisse.

- Vaheta sisselogimine /wp-admin osa muu aadressi peale, nt haldus. Seda saab teha kas plugina või siis muu lahendusega

- Ära kasuta kasutajanimena „admin, administraator“

Kuidas aitab regulaarne tarkvarauuendamine veebilehte turvalisena hoida ja mismoodi seda erinevatel levinud platvormidel teha?

Pluginatel on tihtipeale erinevaid turvanõrkuseid, mis tulevad välja. Nt hiljuti oli populaarsel worpressi pluginal „essential addons for elementor“ turvanõrkus, mille kaudu oli võimalik kodulehele sisestada pahatahtliku koodi. Kui aga see uuendus ära teha, siis on risk väiksem. Uuenduste puhul on oluline ka võimalikult kiiresti seda teha ja see käib kõikide platvormide kohta.

Miks on tugevad paroolid ja kaheastmeline autentimine nii olulised? Millised on üldse tugevad paroolid ja kas / kuidas oma veebilehele mitmeastmelist autentimist teha?

Tugevad ja unikaalsed paroolid on seetõttu olulised, kuna esiteks lühikest parooli on jõuründe/parooliründe puhul võimalik kiiremini ära arvata ja teiseks kui veebilehele sisse saamise parool on kuskil mujal kasutusel võidakse üle võta ka teised keskkonnad, nt gmail, sotsiaalmeedia jne.

Kaheastmelise autentimise olulisus seisneb selles, et üks asi on see, mida tead ja teine mis Sul on. Nt ID kaart. See aitab luua täiendava turvalisuse, sest kui parooli saab küberkurjategija teada, siis ID kaarti tal ei ole. See päästab hullemast. Meie soovitus on alati lisada veebilehele sisselogimisel kaheastmeline autentimine. Seda saab teha teha näiteks WordPressi Wordfence plugina abil valides, kus sätete all saab selle sisse lülitada. Lisaks on populaarsed ka WP 2FA ja Two Factor Authentication. Teistes platvormides saab lisada moodulite, seadet või laiendust alt.

Lisaks loe – https://www.ria.ee/kuberturbe-nouanded/nouanded-internetikasutajale/parool

Tugevat parooli saab genereerida – https://rabool.eu/ (alati on soovitatav sinna midagi veel juurde lisada)

Kuidas veebilehe õiguseid jagada, milliste õigustega kontod peaksid olema?

Soovitus on vähemalt 2 administraatori kontot luua, sest kui ühega midagi juhtub, siis teisel on õigused varuavariandina olemas.

Teiseks soovitame õiguseid anda nii vähe kui vaja ja niipalju kui vajalik. Eesmärk on vältida liigsete õiguste ja inimeste lisamist.

Kokkuvõttes kehtib põhimõte – “vähem on rohkem” – anna kasutajatele ainult need õigused, mis on nende tööülesannete täitmiseks hädavajalikud.

Milliseid turvatööriistu ja -praktikaid soovitaksite veel veebilehe omanikele?

Turvalisuse seotud tasuta ja tasulisi tööriistu on tõesti palju, aga toome välja mõned, mis võiks baastasandi kitsaskohad välja tuua:

- Patchstack – veebimajutus.ee poolt pakutav turvalahendus

- Hardenize – aitab luua ülevaate veebilehe turvaseadistustustest

- Wordfence (WordPressile) – turvaplugin, mis aitab seadistada 2FA, tulemüüri, sisselogimiskatsete arvu jms

- Qualys – aitab saada ülevaate sertifikaatides ja selle seonduvast.

- OWASPi tööriistad – aitavad veebirakenduste haavatavusi kontrollida ja testida.

- Mozilla observatory – aitab anda ülevaate lehe üldisest sertifikaatide ja muudest sarnastest turvaseadistustest.

Kuidas tuvastada, kas veebileht on juba häkitud, ja mida sellises olukorras ette võtta?

Tavapäraselt saab aru sellest, et kui veebilehe omanikul puudub ligipääs veebilehele või selle visuaal on muudetud. Vahest tehakse teatud tegevusi ka taustal ja kohe eiole muudatusi näha. Sel juhul on oluline jälgida erinevaid parameetreid ja näitajaid nagu ebatavaline serveri ja selle vahelise liikluse käitumine, ümbersuunamised, muudetud failid, imelikud logid, lisandunud kasutajakontod, kahtlane kood vms.

Sellisel olukorras oleks kõige targem kohe ühendust võtta veebimajutuse tiimi ja RIA intsidentide käsitlemise osakonna CERT-EE-ga. Nemad saavad vajadusel anda teile järgmised sammud, kuidas edasi minna.

Muidugi tasub ka rahulikuks jääda ja

- panna veebileht niiöelda hooldusreziimi, et see ei nakataks külastajaid.

- Kui võimalik proovi aru saada kas kogu veebileht on maas või osa ja kas veebimajutusse on ligipääs veel endiselt olemas.

- Seejärel oleks mõistlik eemaldada veebilehelt pahaahtlik kood, kasutajad ja muu, mida seal varem ei olnud

- Uuendada ära veebilehe platvorm, pluginad, laiendused, teemad jms

- Vahetada ära paroolid ja vaadata üle nende õigused

- Vajadusel lisada täiendavad turvakaitsed.

NB! Alati on hea, kui on olemas varukoopiad. Veebimajutusel on viimased 14 päeva varukoopia seal hallatavatest lehtedes olemas.

Vaata samm-sammulist videot, kuidas häkitud veebilehte taastada ja asju üle vaadata

Miks on oluline regulaarselt veebilehest varukoopiaid teha ja kuidas seda õigesti teha?

Regulaarsed varukoopiad on ärilises vaates kriitilise tähtsusega, sest need võimaldavad kiiresti taastada veebilehe töö, kui midagi läheb valesti – olgu selleks siis pahatahtlik rünnak, tehniline tõrge või inimlik eksimus. See tähendab ettevõttele tavaliselt ka rahalist kulu ja kindlasti ka ajalist, kui veebileht peaks olema maas näiteks terve nädala.

Varukoopiad aitavad kas lihtsa veebilehe errori või tõsisse rünnaku korral kiiresti saada olukord kontrolli alla ja taastada endine olukord.

Varundamamise puhul on soovitus see automaitseerida, varundada kogu andmebaas failid ja muu, mõtle läbi kuhu salvestad ja kas seal on see alati olemas ning teatud sagedusega testi need ka üle.

Tagavarakoopia on olemas tavapärasemalt olemas teie veebimajutajal. Ise saab seda wordpressi puhul teha näiteks Duplicatori, all in one WP migration ja backup pluginatega. Teistel lahendustel peab siis vastav moodul (Drupal) või laiendus (Joomla) kasutusel olema.

Milline on veebimajutusteenuse pakkuja roll veebilehe turvalisuse tagamisel? Millised teenused peaks kindlasti olemas olema?

Veebimajutusteenuse pakkuja roll on tegelikult kriitilise tähtsusega, kuna nemad monitoorivad veebilehti sagedamini, siis nad märkavad tihedamini. Enda kogemus ütleb, et nad teavaitavad alati ning see on hea teadmine erinevate klientide veebilehtede turvalisuse vaatest.

Teiseks ongi nende tegevus esimene kaitseliin rünnakute ja pahatahtliku tegevuse vastu, sest alati ise kogu tegevust veebiserveris ei näe.

Viimaseks aitab veebimajutus oam tulemüüri abil juba eos pahatahtliku päringud ja ründed blokeerida, vaadata logidest, et mis täpsemalt juhtus ja ka muud abi.

Kindlasti võiks kasutada lisaks Patcstacki turvamonitori teenust.

Millised on tuleviku trendid veebiturvalisuses ja kuidas peaksime neiks valmis olema?

- Kasuta erinevaid turvalahendusi, kus sees on AI lahendus kodulehe kaitsmiseks.

- AI-ga seotud rünnete arv suureneb, kuna häkkerid kasutavad ka järjest rohkem AI lahendusi ära.

- Kohane uut tüüpi rünnetega, mis uue tehnoloogiaga kaasneb (AI, IoT, kvant jt)

- Ole kursis erinevate tehnoloogiatega, lahendustega ja võimalustega, mis veebimaailmas on

Artikkel on algselt ilmunud Veebimajutuse blogis.

Allikad:

- https://blog.sucuri.net/2023/12/common-website-hacking-techniques.html

- https://www.hostinger.com/tutorials/how-websites-are-hacked

- https://www.infosecurity-magazine.com/news/elementor-plugin-vulnerability-2m/